7 Técnicas poderosas de análise (7) – Análise de Risco, Segurança e Conformidade

Postado em 25 de out. de 2017 por Antonio Plais

Originalmente postado por Marc Lankhorst*, no blog da BiZZdesign – Tradução autorizada

Na postagem final desta série, gostaríamos de abordar o domínio do risco, segurança e conformidade, uma área de importância crescente para arquitetos, desenhistas de processos e outros profissionais. Como um exemplo, em postagens anteriores mostramos uma visão geral do GDPR-General Data Protection Regulation, da União Européia, e seu impacto nas organizações. Em uma das postagens, usamos um exemplo simples de classificação de dados e como você pode usar isto para avaliar seu panorama de aplicativos. Mas o que foi mostrado não demonstra efetivamente a força completa das técnicas de análise que nós implementamos no Enterprise Studio.

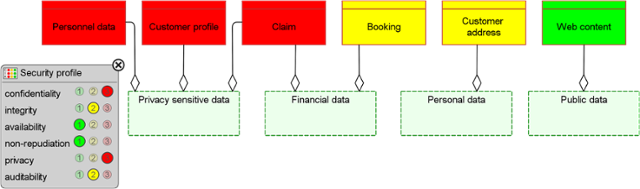

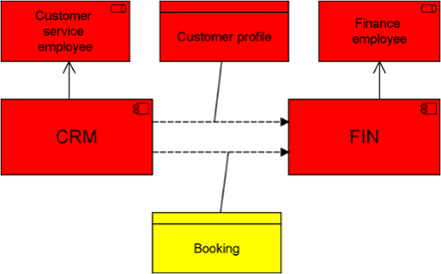

Começando com uma classificação dos seus dados, como mostrado na figura abaixo, é possível propagar esta classificação através de todo o modelo de arquitetura, onde o significado dos vários elementos e relacionamentos é considerado para fornecer um resultado racional e útil.

Uma rápida avaliação do impacto da privacidade e segurança

Se um aplicativo tem acesso a vários objetos de dados, o algorítimo de análise subjacente considera o maior nível de classificação para estes objetos como o padrão para aquele aplicativo. Assim, se ele usa tanto dados de alta confidencialidade como de baixa confidencialidade, ele recebe a classificação mais alta. Se este e outro aplicativo são usados em um processo, aquele processo recebe a mais alta classificação novamente; se algum papel de negócio realiza este e outros processos, e se um ator realiza vários papéis, o mais alto nível novamente é aplicado. Isto funciona, inclusive, com a nova funcionalidade de relacionamento-para-relacionamento no ArchiMate 3.0, onde você pode, por exemplo, modelar que dados estão associados com um fluxo entre dois aplicativos: se estes dois aplicativos trocam dados altamente sensíveis, eles precisam ter, pelo menos, a mesma classificação de segurança.

Usar esta análise fornece a você uma forma rápida de fazer uma avaliação inicial do impacto da privacidade, segurança e problemas similares. Ela ajuda CISOs, CROs, Gerentes de Proteção de Dados, e outros, a se aprofundar nas áreas de alto risco, priorizar os investimentos fortalecendo a segurança onde ela é mais necessária, e endereçando a segurança-por-desenho, a avaliação de impacto da privacidade dos dados, e outras demandas de regulações como o GDPR.

Experimente diferentes cenários para analisar suas vulnerabilidades

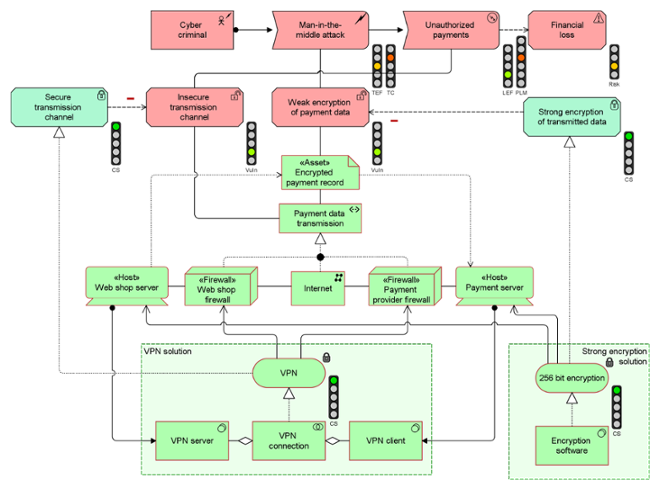

Outro exemplo ainda mais avançado é o método de avaliação de risco que implementamos como parte de nossa funcionalidade de gerenciamento de risco e segurança. Isto é baseado em uma combinação de vários padrões, tais como ArchiMate, Open FAIR e SABSA, e é descrito neste artigo do The Open Group, e em algumas postagens anteriores (1, 2). Com este método, você pode usar seus modelos de arquitetura para analisar quais são suas vulnerabilidades, qual poderia ser o impacto potencial de ameaças internas e externas, e como mitigar os mesmos. A figura abaixo mostra um exemplo de tal análise:

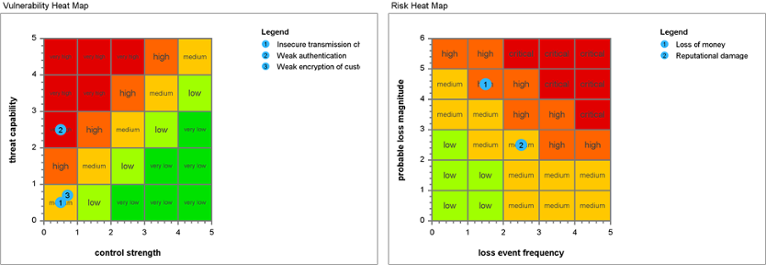

Todos os semáforos nesta figura estão interconectados: por exemplo, se você aumenta a força do controle (CS-Control Strenght) das medidas que mitigam suas vulnerabilidades, seu nível de vulnerabilidade (Vuln) se reduz, a frequência de evento de perda (LEF-Loss Event Frenquency) também diminui, e consequentemente seu risco diminui. Estes resultados podem também ser apresentados de uma forma mais amigável para as gerências através de mapas de calor, como o mostrado abaixo:

Para uma explicação completa sobre o que você está vendo aqui, ou em qualquer das análises anteriores mostradas nesta série de postagens, entre em contato ou solicite uma demonstração.

* Mark Lankhorst é Gerente de Consultoria & Evangelista-Chefe de Tecnologia da Bizzdesign, empresa líder em ferramentas para modelagem da arquitetura corporativa, representada no Brasil pela Centus Consultoria.

eBook

ArchiMate: da Teoria à Prática

Inovação, regulações em constante mudança, novas possibilidades tecnológicas, uma nova direção estratégica; estas são algumas das razões pelas quais muitas organizações estão em constante movimento. Este livro apresenta as melhores práticas dos autores, fruto da experiência do uso da linguagem ArchiMate em dezenas de projetos reais, em clientes dos mais diversos ramos de negócio. Uma […]